纵观微博中的红包的链接,便会发现一定的规律!

wap.17wo.cn/FlowRedPacket!receiveFlowRedPacket.action?u=AbZt8dsmZt

37G%2F3gnZMj4KlDSMy2GWxCwap.17wo.cn/FlowRedPacket!receiveFlowRedPacket.action?u=AbZt8dsmZt

3RcUCPUrQ5KalDSMy2GWxCwap.17wo.cn/FlowRedPacket!receiveFlowRedPacket.action?u=AbZt8dsmZt

1Ow3Baux4MEalDSMy2GWxCwap.17wo.cn/FlowRedPacket!receiveFlowRedPacket.action?u=AbZt8dsmZt

3Rjzvm6G%2FpKKlDSMy2GWxC

……

简单分析,发现其链接只有其中的12位是不一样的(有%2的则是14位),其他的都是一样的。

那么可以猜测,是不是只要生成其中12位,拼接其他的位置,就可以呢?

测试了一下,发现都是显示亲,红包已被领光~臣妾不甘心啊!

说明其中的转化是用了特别的编码,但是又不知道哪一种加密方式最后是出现12位的~

2015-02-16更新

在V2EX中咨询各大高手,/171205/,

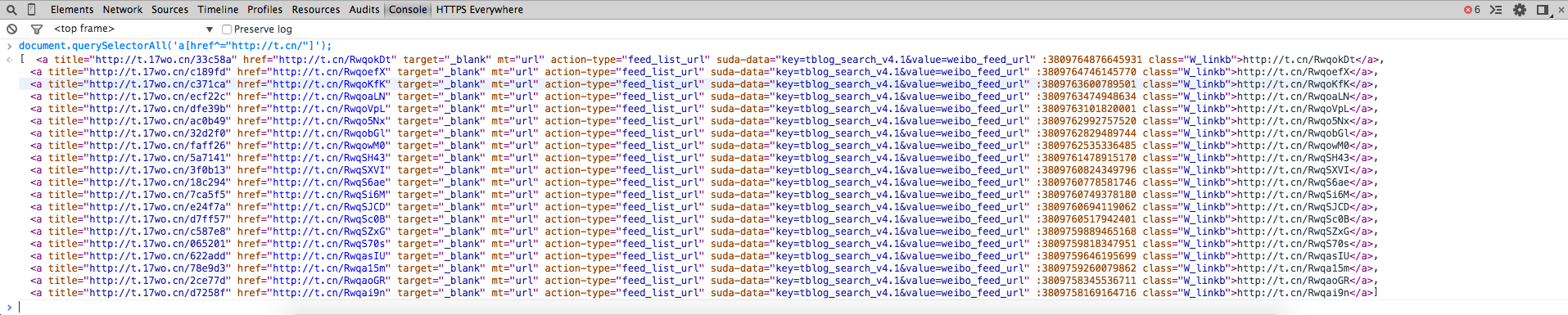

得知了一个快速搜索页面资源的api:[Document.querySelectorAll]

[].forEach.call(document.querySelectorAll('a[href^="http://t.cn/"]'), function(v){

console.log(v)

})

在chrome中的选项>更多工具>开发者工具>Console(控制台)中输入,即可得到如图。